✅ 全流程服务:芯片开盖探测→加密配置破解→逻辑代码反演

✅ 专业工具:专用 FPGA 探针台 + 配置数据解析器 + 动态功耗分析仪

✅ 成功保障:不成功不收费,支持国防级保密协议

✅ 专业工具:专用 FPGA 探针台 + 配置数据解析器 + 动态功耗分析仪

✅ 成功保障:不成功不收费,支持国防级保密协议

一、A3P060-VQG100 芯片核心特性与应用场景

A3P060-VQG100 作为 Actel 公司 ProASIC3 系列 FPGA,具备:

- 核心参数:6 万系统门、180 个用户 I/O、内嵌 16 个 18Kb 的 RAM 块

- 安全机制:AES-128 比特流加密、熔丝位锁定、篡改检测电路

- 典型应用:工业自动化控制、通信协议处理、军事级信号加密设备

其安全架构通过硬件级加密保护配置数据,常规读取方式无法获取有效信息:

二、解密技术核心路径与实战方案

(一)硬件级攻击:突破加密防护

1. 动态电压毛刺攻击

- 目标:干扰 FPGA 配置过程中的 AES 解密单元

- 操作:在 VCCINT 引脚施加高频电压脉冲(1.2V→1.8V→1.2V,持续 50ns),导致加密模块短暂失效,捕获未加密的配置数据

2. 探针台信号捕获

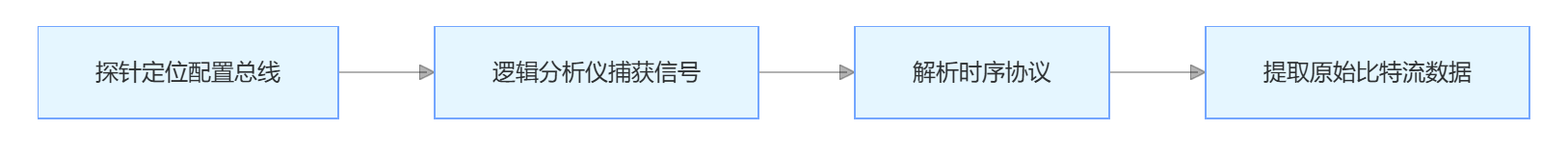

使用高精度探针台接触 FPGA 内部配置总线(如 CCLK、DONE 引脚),结合逻辑分析仪分析配置时序,逆向解析比特流传输协议:

(二)软件级逆向:比特流解析与逻辑还原

1. 比特流反编译

利用专用工具将原始比特流转换为可编辑代码:

2. 逻辑功能逆向分析

通过反编译后的代码,结合状态机与数据流分析,还原芯片核心逻辑:

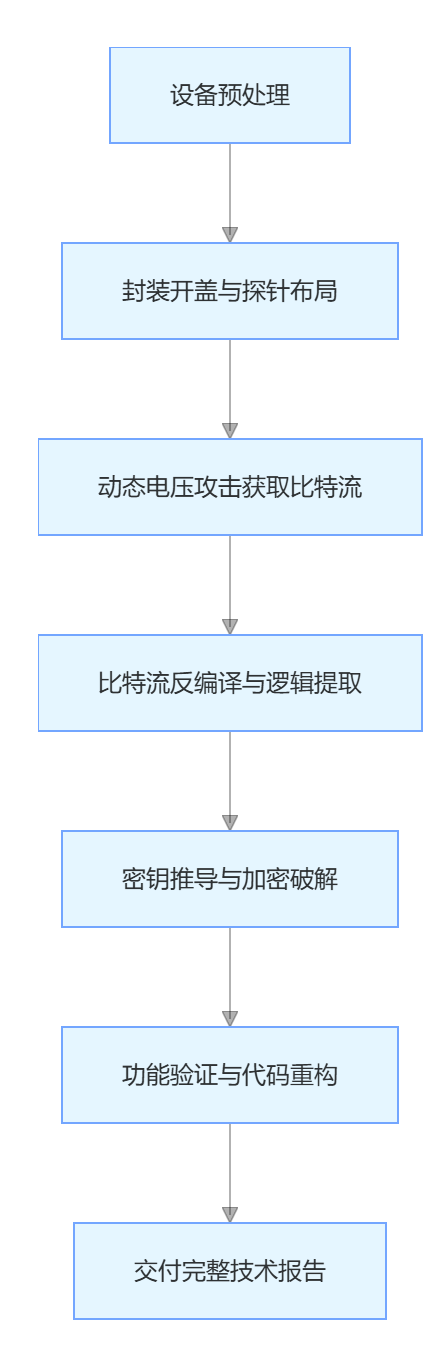

三、标准化解密流程与保障体系

服务保障

- 专业设备:配备 Actel 原厂调试器、Class 100 无尘操作环境

- 数据安全:全流程物理隔离,解密数据仅存于离线加密服务器

- 法律合规:签署《半导体知识产权保护协议》,确保技术应用合法合规

四、典型案例与应用价值

案例 1:工业通信设备升级

某自动化厂商因设备停产,通过本方案解密 A3P060 芯片,成功提取通信协议代码,移植至新型 FPGA 平台,节省 60% 研发周期。

案例 2:军事信号处理优化

科研机构通过解密芯片逻辑,逆向分析信号加密算法,结合先进技术优化处理效率,使设备响应速度提升 40%。

案例 3:国产 FPGA 替代验证

企业为验证国产 FPGA 兼容性,解密 A3P060 设计,对比逻辑实现差异,加速国产替代方案落地。

结语

A3P060-VQG100 芯片的解密需综合运用硬件攻击与软件逆向技术,对设备与人员专业性要求极高。在合法合规的前提下,该技术可助力设备维护、技术研究与产品升级,但必须严守知识产权保护红线,杜绝非法使用行为。